近期,網絡安全領域傳來新警報,知名安全企業Cleafy揭露了一種新型安卓遠程訪問木馬(RAT),命名為DroidBot。據稱,這一發現是在10月末由Cleafy的研究團隊完成的。

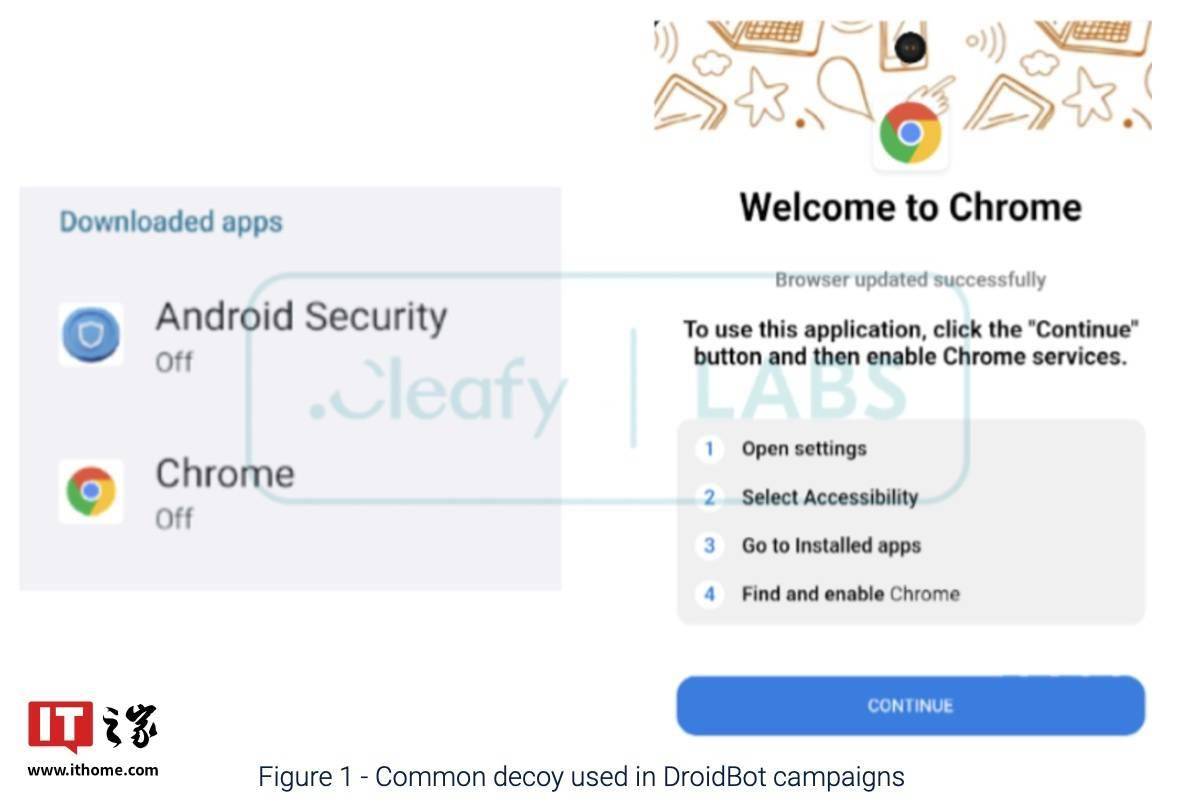

黑客利用精心偽裝的Chrome瀏覽器和銀行應用作為誘餌,巧妙地在搜索引擎中投放廣告,通過競價排名機制提高曝光率,誘使不明真相的用戶下載并安裝這些惡意軟件。其目標直指英國、意大利、法國、西班牙及葡萄牙的77家銀行客戶,企圖實施網絡攻擊。

經過深入分析,Cleafy的研究人員發現,DroidBot木馬不僅活躍于當前的網絡環境中,還正處于積極的開發升級階段。黑客團隊持續為其增添新功能,以增強其攻擊力和隱蔽性。目前,該木馬已具備VNC隱蔽、屏幕覆蓋、鍵盤記錄、后臺監控、信息攔截、root權限檢測、代碼混淆處理及多階段打包等復雜功能。這些特性表明,黑客可能正針對特定用戶群體進行細致入微的定制,以期達到最佳的攻擊效果。

尤為值得關注的是,DroidBot采用了一種創新的雙重通信機制。它首先通過MQTT協議,將受害設備的數據安全地傳輸至黑客控制的服務器;隨后,利用HTTPS協議接收黑客的指令并傳回至受害設備(即C2服務器)。這種巧妙的進出流量分離策略,為黑客提供了更為靈活多變的攻擊手段,使其能夠更有效地躲避安全檢測和防御措施。